Was haben Ransomware und der Windows File Server mit dem Resource Manager gemeinsam? Beide haben es auf Dateien sowie Dateiendungen abgesehen. 😉

Ebenfalls kann dieser zur Überwachung und Quotas eingesetzt werden.

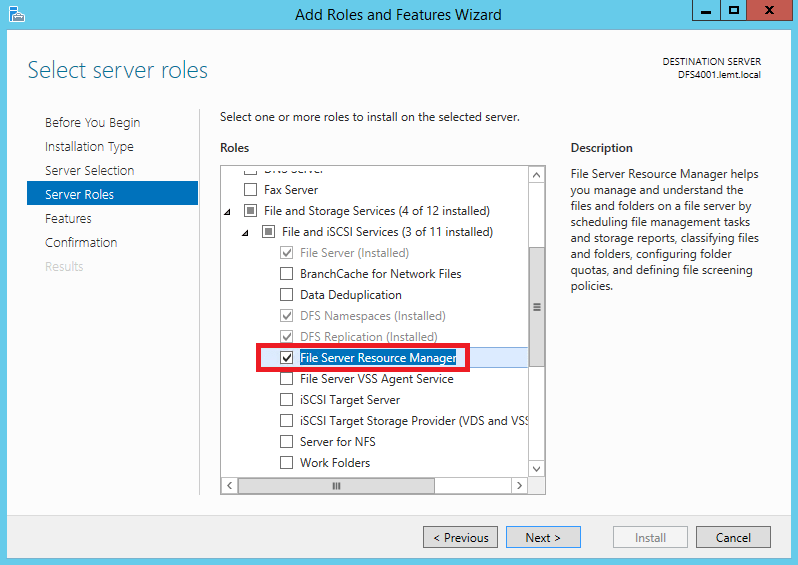

Einfach die Rolle Resource Manger installieren mit allen Zusatzfunktionen die benötigt werden. Dies benötigt keinen Neustart.

Hier noch der PowerShell Befehl dazu:

Install-WindowsFeature –Name FS-Resource-Manager –IncludeManagementTools

Nach der Installation sollten gleich die E-Mail Einstellungen vorgenommen werden. Denn mit der Benachrichtigung fällt und steht das ganze.

Schaut euch ebenfalls die Notification Limits an. Im PowerShell Befehl habe ich diese auf 0 gesetzt, das bedeutet das pro Datei eine Information geschickt wird. Kann je nach belieben angepasst werden.

Hier ist noch der Power Shell Befehl dazu:

Set-FsrmSetting -AdminEmailAddress helpdesk@sysadmingo.com -FromEmailAddress helpdesk@sysadmingo.com -SmtpServer Exchange.sysadmingo.local -EmailNotificationLimit 0 -EventNotificationLimit 0

Falls eine Fehlermeldung beim Testen kommt das der Versand nicht funktioniert hat, kann es damit zusammenhängen das der Server nicht die Rechte für ein E-Mail Versand hat.

Hierzu müsst ihr diesen PowerShell Befehl auf dem Exchange Server ausführen:

Add-ADPermission -Identity "MailBox" -User "Domain\Server$" -ExtendedRights "Send-as"

Nun muss die File Group erstellt werden, die überprüft werden soll.

Hier kommt alles an Informationen rein die ihr habt. Dateinamen, Dateiendungen, Teile davon… je mehr desto besser. Aber Vorsicht, manche erstellen auch Readme.txt Dateien, die ich hier raus genommen habe, da wir sehr viele dieser Dateien haben.

Wer nicht alles Tippen möchte, hier ist der PowerShell Befehl um es auf einem Windows Server 2012 anzulegen. Dieser Befehl existiert aber auf einem Server 2008 leider nicht.

New-FsrmFileGroup -Name "Ransomware" –IncludePattern @("*.k","*.encoderpass","*.locky","*.key","*.ecc","*.ezz","*.exx","*.zzz","*.xyz","*.aaa","*.abc","*.ccc","*.vvv","*.xxx","*.ttt","*.micro","*.encrypted","*.locked","*.crypto","_crypt","*.crinf","*.r5a","*.xrtn","*.XTBL","*.crypt","*.R16M01D05","*.pzdc","*.good","*.LOL!","*.OMG!","*.RDM","*.RRK","*.encryptedRSA","*.crjoker","*.EnCiPhErEd","*.LeChiffre","*.keybtc@inbox_com","*.0x0","*.bleep","*.1999","*.vault","*.HA3","*.toxcrypt","*.magic","*.SUPERCRYPT","*.CTBL","*.CTB2","*.locky","HELPDECRYPT.TXT","HELP_YOUR_FILES.TXT","HELP_TO_DECRYPT_YOUR_FILES.txt","RECOVERY_KEY.txt","HELP_RESTORE_FILES.txt","HELP_RECOVER_FILES.txt","HELP_TO_SAVE_FILES.txt","DecryptAllFiles.txt","DECRYPT_INSTRUCTIONS.TXT","INSTRUCCIONES_DESCIFRADO.TXT","How_To_Recover_Files.txt","YOUR_FILES.HTML","YOUR_FILES.url","encryptor_raas_readme_liesmich.txt","Help_Decrypt.txt","DECRYPT_INSTRUCTION.TXT","HOW_TO_DECRYPT_FILES.TXT","ReadDecryptFilesHere.txt","Coin.Locker.txt","_secret_code.txt","About_Files.txt","Read.txt","DECRYPT_ReadMe.TXT","DecryptAllFiles.txt","FILESAREGONE.TXT","IAMREADYTOPAY.TXT","HELLOTHERE.TXT","READTHISNOW!!!.TXT","SECRETIDHERE.KEY","IHAVEYOURSECRET.KEY","SECRET.KEY","HELPDECYPRT_YOUR_FILES.HTML","help_decrypt_your_files.html","HELP_TO_SAVE_FILES.txt","RECOVERY_FILES.txt","RECOVERY_FILE.TXT","RECOVERY_FILE*.txt","HowtoRESTORE_FILES.txt","HowtoRestore_FILES.txt","howto_recover_file.txt","restorefiles.txt","howrecover+*.txt","_how_recover.txt","recoveryfile*.txt","recoverfile*.txt","recoveryfile*.txt","Howto_Restore_FILES.TXT","help_recover_instructions+*.txt","_Locky_recover_instructions.txt")

Nun muss unter File Screens das ganze eingerichtet werden.

Hier im Beispiel erstelle ich den Bereich der überprüft werden soll, sowie was passieren soll wenn etwas schief geht bzw. die Überprüfung anschlägt.

Wenn ihr beim File Screen das ganze auf Active screening setzt, wird das Speichern der Dateien verhindert. Wenn es auf Passive screening ist, werden nur die Informationen verschickt oder ins Event Log geschrieben. Aber das Speichern ist trotzdem zulässig. Dies dient vor allem zur Überwachung des Ordners/Laufwerks.

Um das ganze als Befehl zu machen empfehle ich euch hier ein Template mit allen Informationen zu erstellen. Hier ist der Befehl dazu:

$Notification1 = New-FsrmAction -Type Event -Body "User [Source Io Owner] attempted to save [Source File Path] to [File Screen Path] on the [Server] server. This file is in the [Violated File Group] file group, which is not permitted on the server." -EventType Information $Notification2 = New-FsrmAction -Type Email -Body "User [Source Io Owner] attempted to save [Source File Path] to [File Screen Path] on the [Server] server. This file is in the [Violated File Group] file group, which is not permitted on the server." -MailTo "[Admin Email]" -Subject "Unauthorized file from the [Violated File Group] file group detected" New-FSRMFileScreenTemplate -Name "Ransomware" -IncludeGroup "Ransomware" -Notification $Notification1,$Notification2 -Active:$true

Hier noch der PowerShell Befehl zum Erstellen der Überprüfung mit dem Template:

New-FsrmFileScreen -Path D:\ -Description Ransomware -Template Ransomware

Somit ist die Überprüfung eingerichtet und ihr könnt vielleicht etwas ruhiger schlafen. 😉